So funktioniert die Lazarus-Gruppe – Kaspersky Lab will Cyberbanküberfall verhindert haben

Kaspersky Labs

Ein ganzes Jahr lang habe Kaspersky Lab die Aktivitäten der Lazarus-Gruppe untersucht. Nun stellt das Unternehmen die Ergebnisse in einem englischsprachigen Online-Dossier vor. Die Hackergruppe wird für den Diebstahl von 81 Millionen US-Dollar von der Zentralbank in Bangladesch im Jahr 2016 verantwortlich gemacht. Durch die Nachforschungen, sagt Kasperksy Lab, seien bereits zwei Cyber-Banküberfälle verhindert worden.

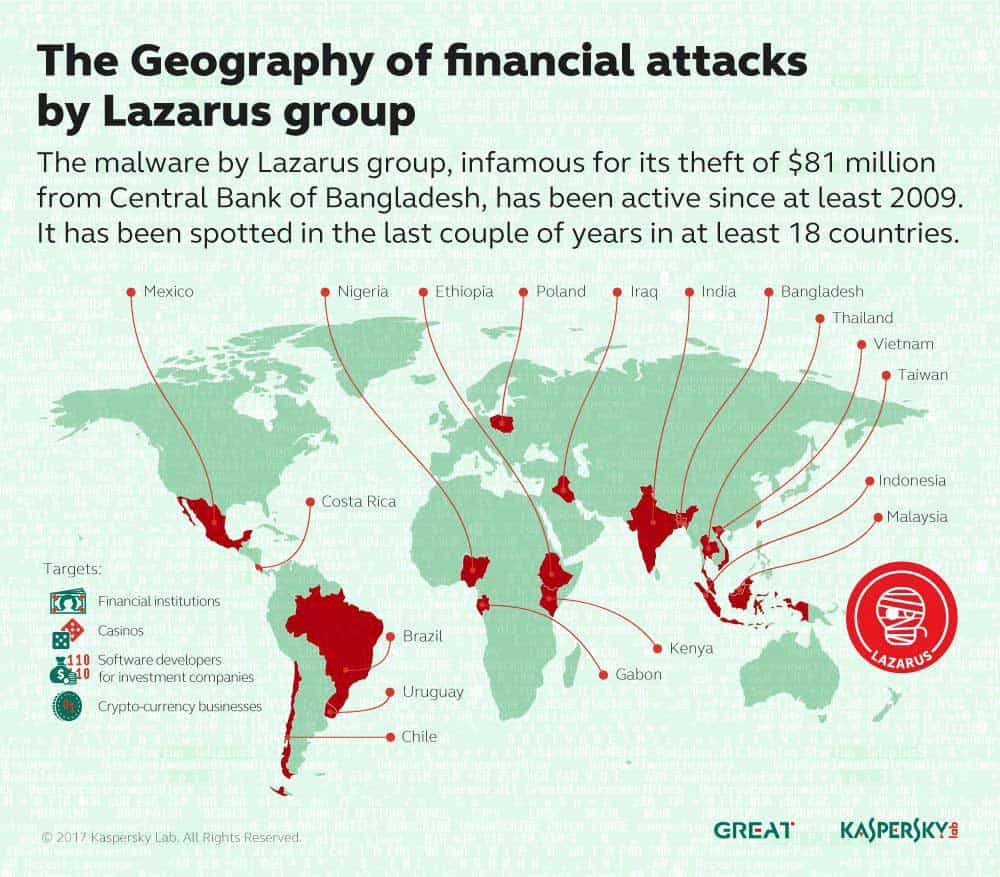

Per forensischer Analyse von Artefakten, die die Gruppe in den Systemen südostasiatischer und europäischer Banken hinterlassen hatte, will Kaspersky Einblicke darüber gewonnen haben, welche schädlichen Werkzeuge die Hacker verwendeten – und – wie ihre weltweiten Angriffe auf Finanzinstitutionen, Spielcasinos, Software-Entwickler für Anlagegesellschaften sowie Unternehmen im Kryptowährungsbereich ablaufen. Mit Hilfe dieser Erkenntnisse sollen bereits mindestens zwei weitere Operationen und damit der Diebstahl hoher Geldsummen bei Finanzinstituten vereitelt worden sein. Doch es gibt keine Entwarnung: die Gruppe sei nach wie vor aktiv.Es sollten 851 Millionen US-Dollar werden

Im Februar 2016 versuchte eine damals noch nicht identifizierte kriminelle Gruppe 851 Millionen US-Dollar zu stehlen. Immerhin gelang es ihr, eine Überweisung in Höhe von 81 Millionen US-Dollar von einem Konto der Zentralbank von Bangladesch zu tätigen – und damit einen Coup zu landen, der als einer der größten und erfolgreichsten Cyber-Überfälle gilt.

Die Experten mehrerer IT-Sicherheitsfirmen – darunter auch Kaspersky Lab – fanden heraus, dass hinter dem Angriff mit hoher Wahrscheinlichkeit die Gruppe Lazarus steckt; eine berüchtigte Cyberspionage- und Cybersabotage-Gruppe, die bereits seit 2009 weltweit für ganze Serien von wiederholten und verheerenden Angriffen auf Produktionsunternehmen, Medien und Finanzinstitute in mindestens 18 Ländern bekannt sei.

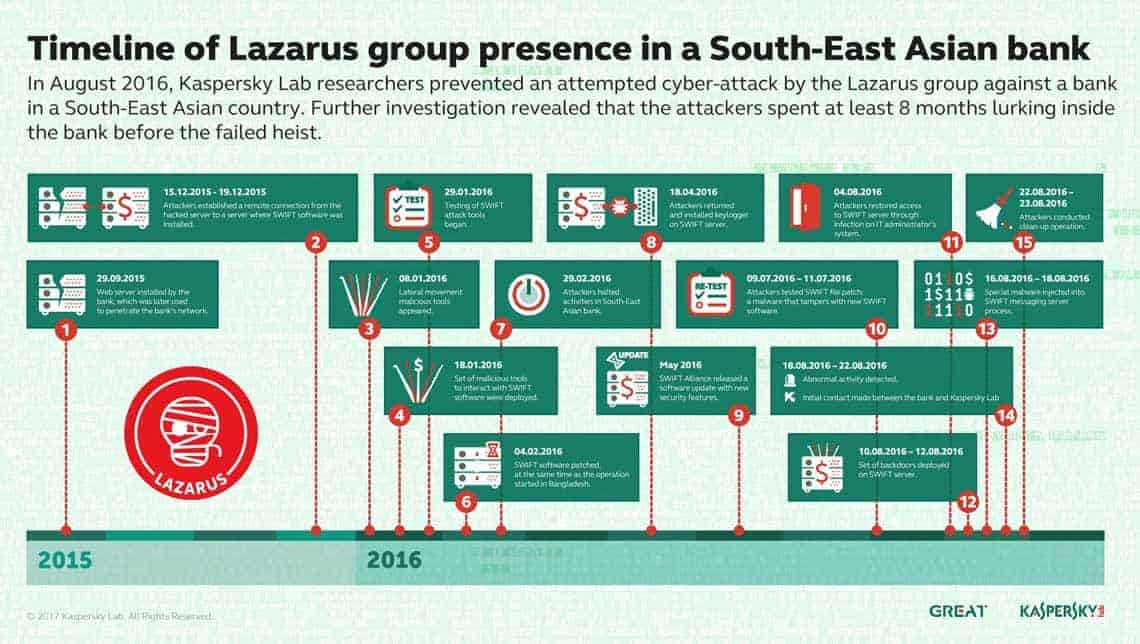

Obwohl man nach dem Angriff in Bangladesch mehrere Monate nichts mehr von der Gruppe gehört hatte, war Lazarus weiter aktiv und bereitete sich auf neue Operationen für den Gelddiebstahl bei anderen Banken vor. So hatte die Gruppe bereits einen Fuß bei einem südostasiatischen Finanzinstitut in der Tür. Nachdem die Lösungen von Kaspersky Lab und die anschließende Untersuchung den Cybereinbruch vereiteln konnten, zog sich die Gruppe erneut monatelang zurück, um dann ihre operative Tätigkeit in Richtung Europa zu verlagern. Auch hier wurden Angriffe durch die Sicherheitslösungen von Kaspersky Lab entdeckt und mit Hilfe einer schnellen Vorfallsreaktion (Incident Response), forensischer Analyse sowie Reverse Engineering der Experten von Kaspersky Lab verhindert.

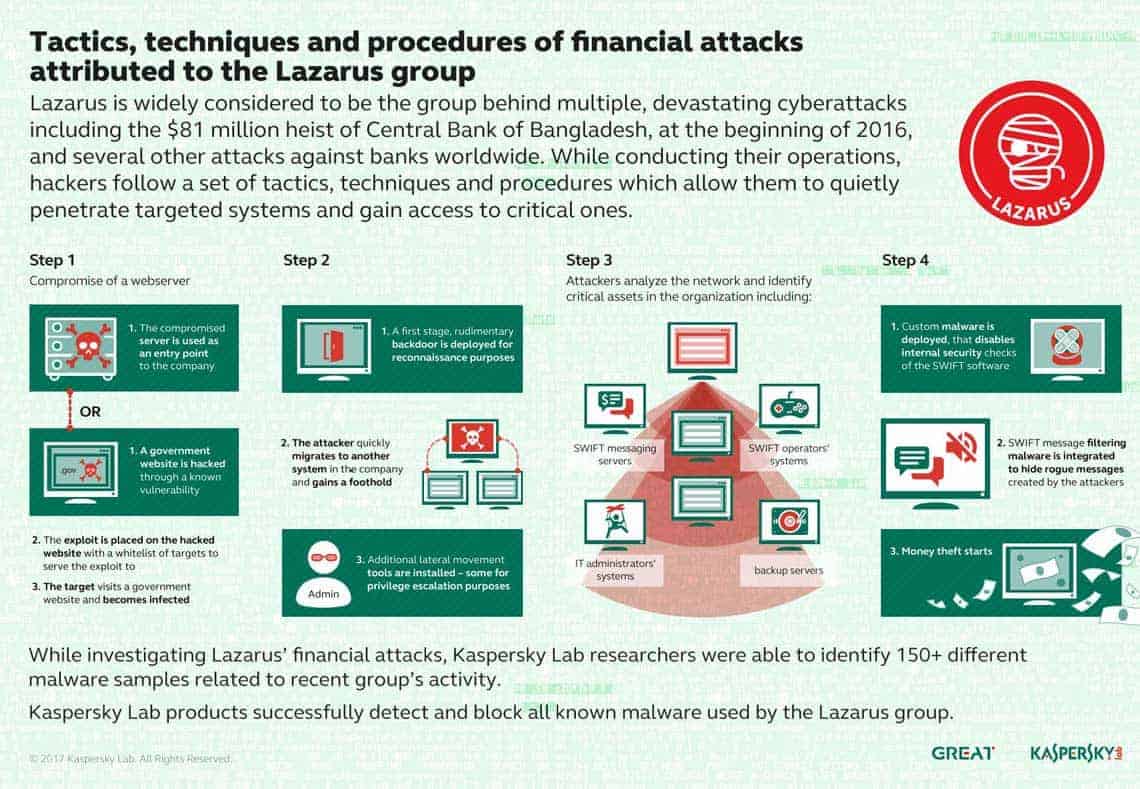

Die Ergebnisse der forensischen Analyse deuten auf folgende Vorgehensweise hin:

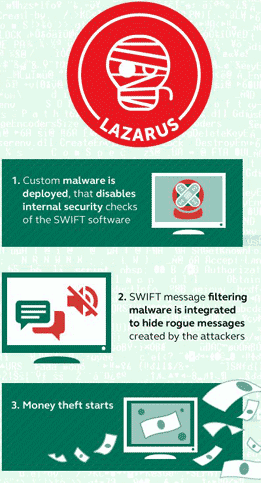

1. Erstkompromittierung: Zunächst wird in ein einzelnes System innerhalb der Bank eingedrungen. Und zwar entweder über einen Code mit Schwachstellen (zum Beispiel auf einem Webserver) oder mit Hilfe eines Wasserlochangriffs über ein Exploit, das auf einer legitimen Webseite implantiert wird, auf die die Opfer (in diesem Fall die Bankangestellten) mit ihren Computern zugreifen. Dabei wird Malware heruntergeladen, die weitere Komponenten nachladen kann. 2. Hintertür: Danach wandert die Gruppe zu den weiteren Hosts der Bank und installiert dort langlebige Backdoors, also Malware, die ein beliebiges Kommen und Gehen der Angreifer zulässt. 3. Erkundung: Anschließend untersucht die Gruppe über Tage und Wochen das Netzwerk und identifiziert die für sie wertvollen Ressourcen. Das kann ein Backup-Server sein, auf dem Authentifizierungsinformationen abgelegt werden, ein Mail-Server beziehungsweise der komplette Domain Controller mit den Schlüsseln zu „jeder Tür“ im Unternehmen, oder ein Server, auf denen Prozessaufzeichnungen der Finanztransaktionen gespeichert werden. 4. Diebstahl: Schließlich installiert die Gruppe eine spezielle Malware, die die internen Sicherheitsfunktionen der Finanzsoftware umgeht und ihre betrügerischen Transaktionen im Namen der Bank ausführt.

Kaspersky Labs

Geografische Verteilung der Angriffe

Die von den Experten von Kaspersky Lab untersuchten Angriffe dauerten mehrere Wochen. Doch vermutlich operierten die Angreifer monatelang unbemerkt. So entdeckten die Experten beispielsweise während der Analyse des Vorfalls in Südostasien, dass die Hacker das Netzwerk der Bank bereits sieben Monate vor jenem Tag attackiert hatten, an dem das Sicherheitsteam der Bank die Vorfallreaktion angefordert hatte. Tatsächlich lag dieser Zeitpunkt noch vor dem Vorfall in Bangladesch.

Kaspersky Labs

Kaspersky Labs

– ein anderer Akteur unter falscher Flagge die Operation sorgfältig geplant hat

– oder jemand in Nordkorea versehentlich die Command-and-Control-URL besucht hat.

Die Lazarus-Gruppe ist sehr darauf bedacht, immer wieder neue Varianten ihrer Malware zu erzeugen. Monatelang versuchten sie ein Set schädlicher Tools aufzubauen, das von Sicherheitslösungen nicht erkannt werden sollte. Jedoch gelang es Experten auch die neuen Samples aufzuspüren; und zwar über einige typische Merkmale, die bei der Erzeugung des Codes verwendet wurden.

Kaspersky Labs

Wir sind sicher, dass Lazarus bald zurückkommen wird. Angriffe wie die der Lazarus-Gruppe machen deutlich, wie sich geringfügige Fehler in der Konfiguration zu massiven Sicherheitsvorfällen ausweiten können und bei betroffenen Unternehmen möglicherweise Schäden in Höhe von Hunderten von Millionen Dollar anrichten können. Wir hoffen, dass weltweit die Verantwortlichen von Banken, Spielcasinos und Anlagegesellschaften beim Namen Lazarus misstrauisch werden.“

Vitaly Kamluk, Head of Global Research and Analysis Team (GReAT) APAC bei Kaspersky Lab

Lösungsangebote von Kasperksy Labs

Die Lösungen von Kaspersky Lab würden Malware der Lazarus-Gruppe unter den spezifischen Namen erkennen und stoppen:

1. HEUR:Trojan-Banker.Win32.Alreay*

2. Trojan-Banker.Win32.Agent*

Das Unternehmen stelle auch die zentralen Kompromittierungsindikatoren (Indicators of Compromise, IOC) sowie weitere Daten zur Verfügung, mit denen Organisationen die Spuren von Angriffen der Gruppe auf ihre Unternehmensnetzwerke erkennen können. Mehr Informationen zu den Lazarus-Angriffen auf Finanzinstitute sind hier abrufbar.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/47739

Schreiben Sie einen Kommentar