Kriminelle klauen Bargeld per Android-Malware am Geldautomaten

ESET

ESET hat eine Cybercrime-Kampagne aufgedeckt, bei der eine Malware namens NGate Daten von Zahlungskarten inklusive PIN per Android-App abgreift und an das gerootete Telefon des Angreifers übermittelt. Rooten des infizierten Telefons sei dabei nicht nötig, was die Malware so gefährlich mache. Das Hauptziel der Kampagne sei gewesen, unautorisierte Geldabhebungen von Geldautomaten aus den Bankkonten der Opfer zu ermöglichen.

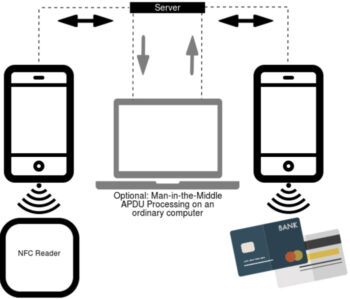

Die Kriminellen haben dabei Nahfeldkommunikationsdaten (NFC) der physischen Zahlungskarten der Opfer über ihre kompromittierten Android-Smartphones mithilfe der NGate Android-Malware ans Gerät des Angreifers weitergeleitet. Der Angreifer nutzte diese Daten dann, um Transaktionen am Geldautomaten durchzuführen. Wenn diese Methode scheiterte, hatten die Angreifer einen Plan B, bei dem sie Gelder von den Konten der Opfer auf andere Bankkonten übertrugen.

ESET

Wir haben diese neuartige NFC-Relais-Technik bisher bei keiner anderen Android-Malware gesehen. Die Technik basiert auf einem Tool namens NFCGate, das von Studenten der Technischen Universität Darmstadt entwickelt wurde, um NFC-Verkehr zu erfassen, zu analysieren oder zu verändern. Daher haben wir diese neue Malware-Familie NGate genannt.”

Lukas Stefanko, Malware Researcher bei ESET

Wie funktioniert der Betrug?

Die Betrüger würden eine Kombination aus bewährten Techniken wie Social Engineering, bei dem Menschen durch Täuschung zu bestimmten Handlungen verleitet werden, und Phishing verwenden, bei dem sie gefälschte Nachrichten oder Websites nutzen, um an persönliche Informationen zu gelangen. In diesem Fall erhielten die Opfer eine SMS, die angeblich von ihrer Bank stammte und sie aufforderte, eine App herunterzuladen, um ein angebliches Problem mit ihrem Konto zu beheben.

ESET

Nachdem die Opfer diese App auf ihrem Android-Smartphone installiert hatten, wurde ihr Gerät von der NGate-Malware infiziert. Diese Malware könne Daten von NFC-fähigen Bankkarten auslesen und an die Angreifer weiterleiten. Mit diesen Daten könnten die Kriminellen dann Geld an einem Geldautomaten abheben, als hätten sie die Karte selbst in der Hand. Sogar die PIN könne über die App erbeutet werden.

Wer ist betroffen?

Bisher seien vor allem Kunden von drei großen tschechischen Banken betroffen. Erstmals sei die NGate-Malware im November 2023 aufgetaucht. Die Angreifer verschickten ihre gefälschten Nachrichten an zufällig ausgewählte Mobilfunknummern in Tschechien.

Um sich vor möglichen Angriffen zu schützen, sollten Bankkunden sich an gängige Regeln halten, wie zum Beispiel keine Links zu öffnen oder Apps herunterzuladen, die per SMS oder E-Mail verschickt wurden, ohne die Echtheit zu prüfen. Apps sollten zudem nur aus offiziellen App-Stores wie dem Google Play Store heruntergeladen werden. Auch das deaktivieren der NFC-Funktion auf Smartphones, wenn sie nicht benötigt wird, soll helfen, unbefugten Zugriff auf Karten zu verhindern.

Ein ernstes Problem für die Branche

Die neue Betrugsmethode zeigt laut ESET (Website), wie kreativ und gefährlich Kriminelle werden können. Das Unternehmen betont, dass es das erste Mal ist, dass eine derartige Malware im Umlauf entdeckt wurde, die ohne das sogenannte „Rooten“ des Smartphones funktioniere. „Rooten“ bedeute, dass tiefere Änderungen am Betriebssystem des Smartphones vorgenommen werden, was oft für bestimmte Arten von Schadsoftware notwendig sei. Dass dies hier nicht erforderlich war, mache die Malware besonders heimtückisch und für viele Nutzer gefährlich.ft

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/215076

Schreiben Sie einen Kommentar