Den Cybergangstern ein (API-)Schnippchen schlagen – mit dem Sicherheitsprofil FAPI (2.0)?

DALL-E 3

von Eric Funke

APIs sind voll im Trend: Das Statista Research Department prophezeit einen zukünftigen Zuwachs der weltweiten Banking-API-Calls von derzeit 137 Milliarden (2025) auf satte 722 Milliarden (Jahr 2029). Was nicht wenige Entscheidungsträger aber übersehen, ist die praktische Gefahr, die da in der Schnittstelle lauert. Denn die Krux ist, APIs bieten Angriffspunkte und -flächen.In einem Marsh McLennan-Report steht geschrieben:

4,1 bis 7,5 Prozent aller Cybersecurity-Vorfälle und -Schäden beruhen auf API-Sicherheitslücken.”

Die Gangster attackieren u. a. über Brute Force, Code-Injection (z. B. SQL, JavaScript, Shell-Befehle), DoS oder Man in the Middle. Manipulieren und Extrahieren (Finanz-) und/oder (Kunden-)Daten.

Cyberkriminelle suchen nach API-Sicherheitslücken

Grundsätzlich ist man in Bank & FinTech bemüht, dem entgegen zu wirken. Unautorisierte Zugriffe sollen verhindert, die Daten stets sicher übertragen werden.

Bei „Financial-grade API“ (Kurz „FAPI“) werden die Frameworks OAuth 2.0 und OpenID Connect zusätzlich mit Sicherheitsfunktionen erweitert, die ursprünglich extra für den Finanzsektor konzipiert wurden.. um einer großen API-„Bedrohungslandschaft“ zu begegnen – wie Token-Manipulationen, Replay-Attacken und weiteren Angriffsvektoren. Unterm Strich verdirbt dies den Cyberkriminellen den Spaß, sie gieren förmlich nach Sicherheitslücken in Financial-Service-APIs.Denn dort herrscht ein ziemlich reger Finanzdatenfluss.

Die FAPI-Spezifikation macht das jeweilig digitale Finanzökosystem insgesamt sicherer. Und dies ist strategisch wichtig, ja, gar unerlässlich, für Banken und FinTechs geworden.”

Es ist ein API-Sicherheitsstandard, der Authentifizierung, Autorisierung und Verschlüsselung sicherer macht bzw. gewährleisten soll.

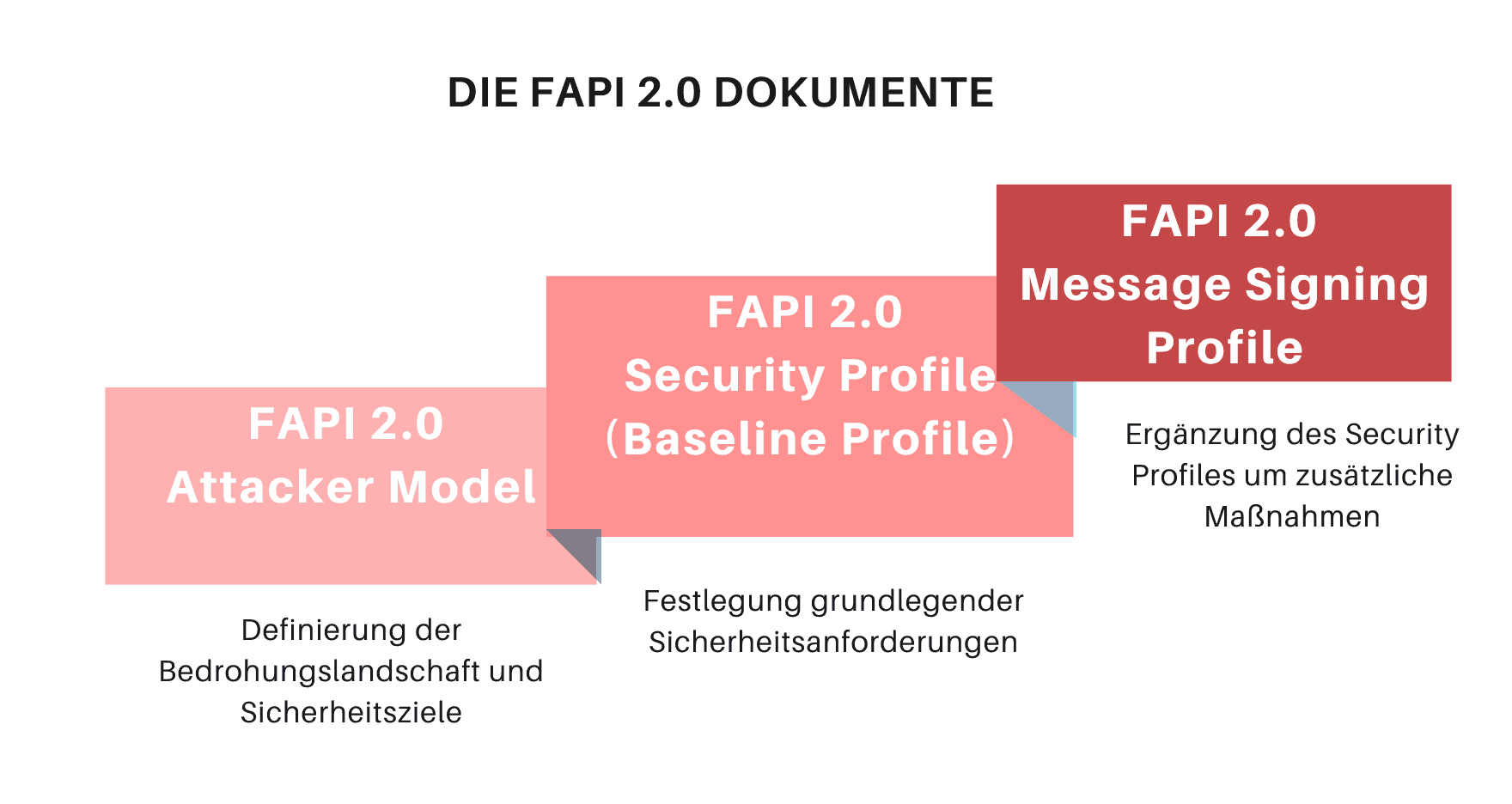

Bei FAPI 2.0 sind drei Hauptbestandteile (Dokumente) definiert:

Eric Funke

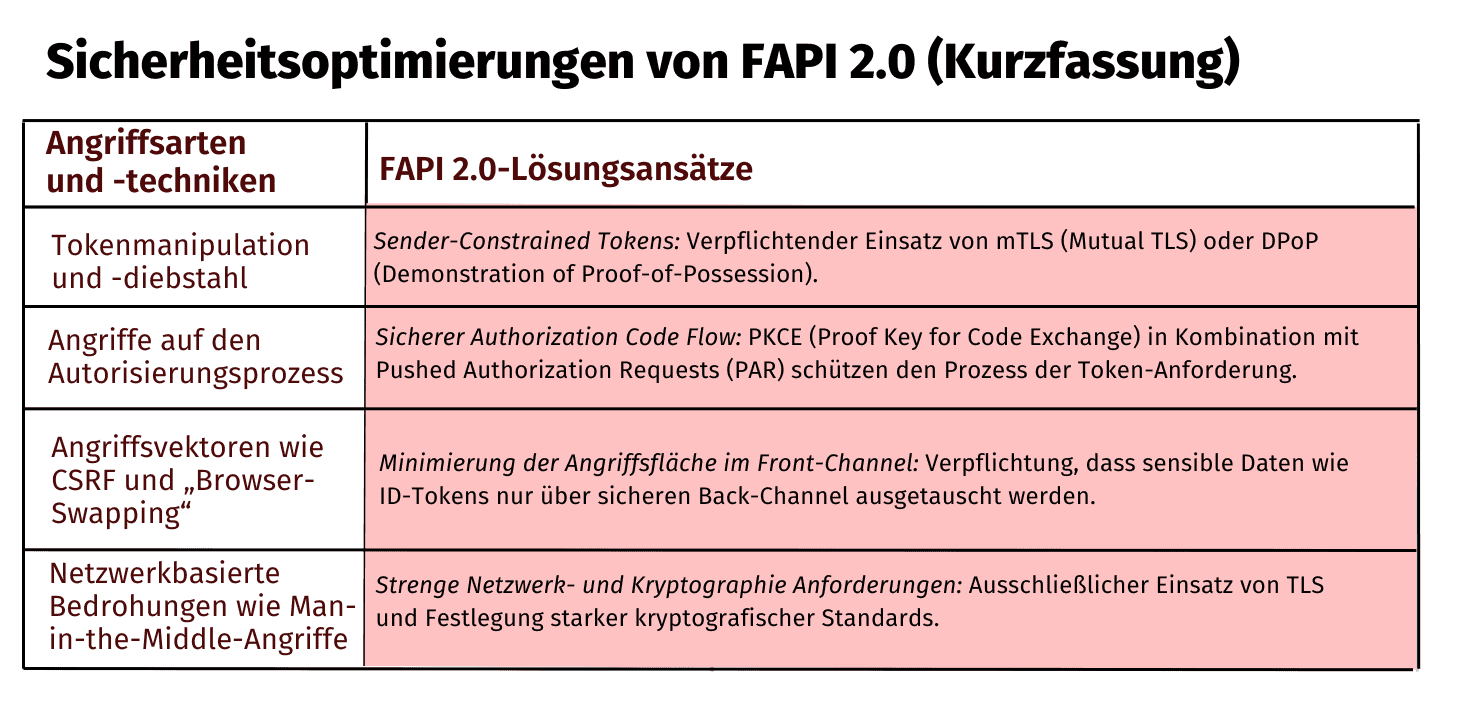

Minimierung der Angriffspunkte und -flächen durch FAPI 2.0

FAPI 2.0 hilft konkret, Angriffspunkte und -flächen zu minimieren, indem die Authentifizierung, Autorisierung und Integrität der API-Kommunikation verbessert bzw. gestärkt werden.

Im Folgenden einige Sicherheitsoptimierungen:

Eric Funke

KI-Bild: Reve

Hier auf openid.bitbucket.io (Website) wird ein HTTP-Header (x-fapi-interaction-id-Header) als inoffizieller Implementierungsratschlag aufgelistet, mit dessen Hilfe, ein und dieselbe Interaktion dienstübergreifend verfolgbar ist (Stand: 26 February 2025). Titel des Artikels ist „FAPI 2.0 Implementation Advice“.

Weitere technische Details zu den FAPI 2.0-Dokumenten sind online einsehbar: Hier geht es zu einer Übersicht zum FAPI 2.0-Sicherheitsprofil. Einzelne Dokumente:

Eric FunkeSie finden diesen Artikel im Internet auf der Website:

https://itfm.link/224715

Schreiben Sie einen Kommentar