Blaupause des Cyberangriffs: Detaillierte Rekonstruktion der Carbanak-Bankenattacke im zeitlichen Verlauf

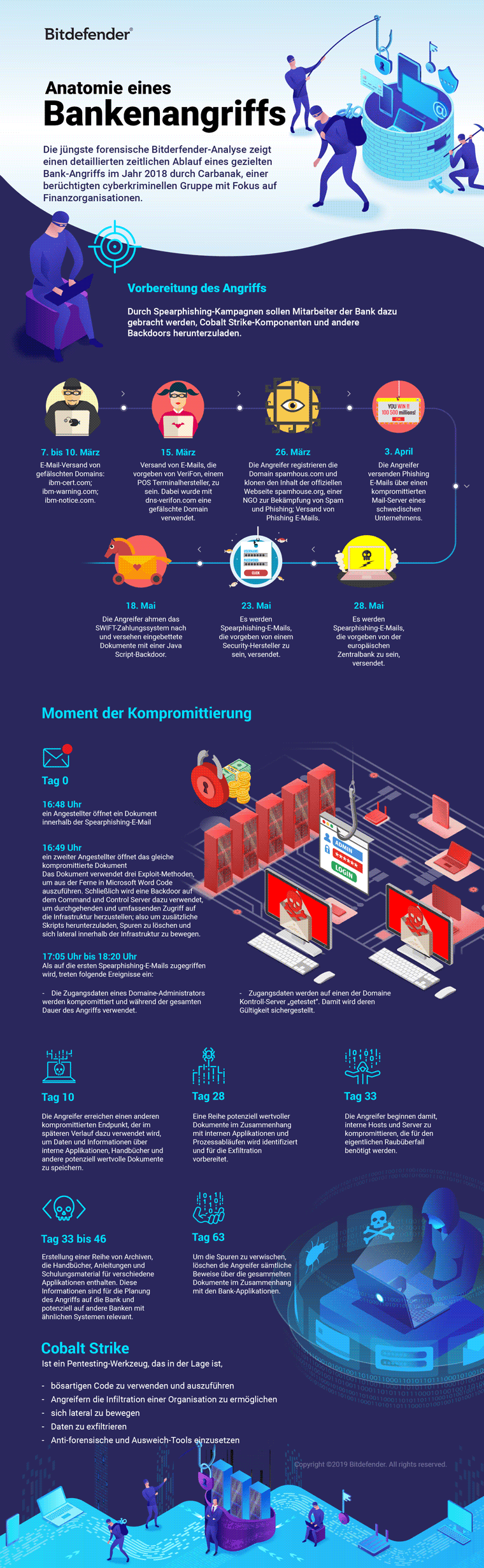

Bitdefender hat den zeitlichen Verlauf eines Angriffs der Carbanak-Gruppe vollständig rekonstruiert. Opfer war eine osteuropäische Bank. Die Rekonstruktion aller Aktivitäten der Attacke liefert Erkenntnisse für die Sicherung kritischer Infrastrukturen und zeigt die Bedeutung von Endpoint-Security-Maßnahmen auf. Bitdefender unterlegt das mit Infografiken und einem dazugehörenden Whitepaper.

Bitdefender hat den zeitlichen Verlauf eines Angriffs der Carbanak-Gruppe vollständig rekonstruiert. Opfer war eine osteuropäische Bank. Die Rekonstruktion aller Aktivitäten der Attacke liefert Erkenntnisse für die Sicherung kritischer Infrastrukturen und zeigt die Bedeutung von Endpoint-Security-Maßnahmen auf. Bitdefender unterlegt das mit Infografiken und einem dazugehörenden Whitepaper.

Spear-Phishing als Türöffner ohne Brechstange

Bitdefender

Gegenstand der Untersuchung war ein Angriff auf ein osteuropäisches Finanzinstitut, der sich im Mai 2018 ereignete. Die Infiltration mittels einer Spear-Phishing-Kampagne sowie der Einsatz der Cobalt Strike Malware deuten auf die Carbanak-Gruppe hin. Die Carbanak-Bande blickt auf eine lange Erfolgsgeschichte bei Angriffen auf Finanzinstitutionen zurück. Ihre Strategie zielt darauf ab, illegale Transaktionen durchzuführen oder Geldautomateninfrastrukturen zu übernehmen, die mit Hilfe von „Money Mules“ geplündert werden.

Mehrere Spear-Phishing-Kampagnen, die alle zwischen März und Mai 2018 stattfanden und Carbanak zugeschrieben werden, wurden von Sicherheitsforschern analysiert. Diese Kampagnen gaben sich als E-Mails von hochkarätigen Organisationen wie IBM, der Europäischen Zentralbank oder auch von Cyber-Sicherheitsunternehmen aus. Durch die Auswertung von Threat Intelligence Feeds und Logfileanalysen der im Mai 2018 betroffenen Bank ist es den Experten von Bitdefender nun gelungen, den zeitlichen Verlauf eines derartigen Angriffs detailliert zu rekonstruieren.

1. Tag 0: InfiltrationAn einem regulären Arbeitstag um 16:48 Uhr erhalten zwei Mitarbeiter einer Bank eine E-Mail, dessen schadhaften Anhang beide unabhängig voneinander binnen einer Minute öffnen. Das angehängte Dokument nutzt die Remote Code Execution Exploits CVE-2017-8570, CVE-2017-11882 und CVE-2018-0802 von Microsoft Word. Darüber wird unbemerkt eine Verbindung zu einem C&C-Server über eine Backdoor hergestellt: Die Datei smrs.exe (d68351f754a508a386c06946c8e79088) initiiert einen Shell-Befehl, der wiederum den Cobalt Strike Beacon herunterlädt.

Im Anschluss daran werden Zugangsdaten zum Domain-Server entwendet, getestet und schließlich der Domain-Controller übernommen. Mit Ende dieser ersten Angriffswelle um 18:20 Uhr sind die Angreifer bereits in der Lage, weitere Nutzerdaten herunterzuladen und auszuführen, sich unbemerkt durch das System zu bewegen, Dateien zu löschen und Registrierungsschlüssel zu beseitigen, um ihre Spuren zu verwischen.

2. Tag 1-28: AusspähungIn den fünf darauffolgenden Wochen konzentrierte Carbanak ihre Aktivitäten darauf, systematisch zahlreiche Arbeitsplätze zu kompromittieren, um an Informationen zu gelangen, die von Nutzen sein könnten. An Tag 10 erfasst der Angriff den dreizehnten Endpunkt, welcher im späteren Verlauf für die Informationssammlung und -speicherung genutzt wird. An Tag 28 wird eine Reihe von als potenziell wertvoll erachteten Dokumenten zu internen Anwendungen und Verfahren für die Exfiltration vorbereitet. 3. Tag 30-63: Informationssammlung und Vorbereitung des Diebstahls

Im weiteren Verlauf wird die Informationssammlung systematisiert. In einem Zeitraum von 17 Tagen legen die Angreifer verschiedene Ordner mit Handbüchern, Anleitungen und Schulungsunterlagen für verschiedene Anwendungen an. Dabei ist davon auszugehen, dass diese Informationen nicht nur dazu dienen, den finalen Diebstahl ausführen zu können, sondern auch dazu verwendet werden, Angriffstaktiken für künftige Ziele mit vergleichbaren Systemen zu verfeinern.

4. Ab Tag 33 beginnen die Angreifer damit, interne Hosts und Server zu kompromittieren, die für den eigentlichen Raubüberfall benötigt werden. Der Cobalt Strike Beacon erzeugt einen VPN-Tunnel zu einem externen Arbeitsplatz der Hacker, von dem aus ausgewählte Workstations der legitimen Bankeninfrastruktur angemeldet werden. Diese C&C-Verbindungen dauerten zwischen 20 Minuten und einer Stunde und wurden stets außerhalb der Geschäftszeiten und an Wochenenden durchgeführt.

5. An Tag 63 schließlich verwischen die Angreifer ihre Spuren, indem sie sämtliche Beweise für ihre Informationssammlung vernichten.

Wäre der Carbanak-Angriff unentdeckt geblieben, hätten die Hacker die Kontrolle über das Geldautomatennetzwerk der Bank erlangt. Damit wären sie in der Lage gewesen, das Auszahlungslimit an Geldautomaten mit einer vorab autorisierten Karte zurückzusetzen. Auf diese Weise hätten die vor Ort abgestellten Money Mules beliebig oft den festgesetzten Höchstbetrag abheben können, ohne dass von dem betreffenden Automaten die Transaktion als verdächtig an die Bank gemeldet würde.

Im Allgemeinen ist eine Infiltration mittels Spear-Phishing-Kampagnen nicht ungewöhnlich, da es derartigen E-Mails meistens gelingt, Sicherheitsmaßnahmen auf Serverebene zu umgehen. Unternehmen können das Risiko einer Infektion minimieren, wenn Endpoint-Security-Lösungen eingesetzt werden, die über URL-Filter, verhaltensbasierte Analysen und Sandboxing verfügen.

Zusammenfassung und Bericht

Der Untersuchungsbericht fasst die zeitliche Abfolge und einzelnen Schritte der Carbanak-Attacke zusammen und steht hier zum Download zur Verfügung. Das Whitepaper “An APT Blueprint: Gaining New Visibility into Financial Threats”, das den Angriff im Detail beschreibt, können Sie kostenfrei hier herunterladen.aj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/91411

Schreiben Sie einen Kommentar