FluBot nimmt Deutschland in die Zange – so schleicht sich die Banking-Malware auf Smartphones

Bitdefender

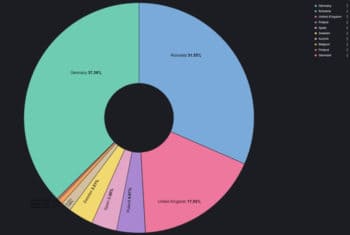

FluBot lässt nicht locker. Die Cyberkriminellen hinter dem Virus greifen Smartphone-Nutzer in Europa mit einer Neuauflage ihrer Smishing-Kampagne an. Das Ziel: die Malware zum Stehlen persönlicher Banking-Daten auf Mobiltelefonen in Europa zu verbreiten. Deutschland ist dabei am stärksten betroffen: 37,39 % der beobachteten Angriffsversuche fanden hierzulande statt.

Erste Anzeichen für die neue Flubot-Kampagne wurden zu Ostern dieses Jahres in Rumänien entdeckt. Seitdem spielen die Angreifer nacheinander die Kampagne in den verschiedensten europäischen Ländern aus. Sie tarnen die Malware als SMS-Nachrichten zahlreicher bekannter Dienstleister wie DHL, UPS, Google Chrome oder WhatsApp. Ein SMS-basiertes Phishing (Smishing) veranlasst durch eine vermeintliche Sprachnachricht von verschiedenen bekannten Diensten – typischerweise von einem Paketdienst – die Nutzer, eine hinter einer App zum Abspielen von Audio-Inhalten verborgene Malware zu installieren.

Ziel sei letztendlich, dass die angegriffenen Personen Flubot eigenhändig installieren. Die einmal heruntergeladene Schad-App erbittet dann die Zugangserlaubnis für verschiedene wichtige Smartphone-Dienste sowie die dazugehörigen Informationen.

Bitdefender

Hauptverbreitungsgebiet Deutschland

Bitdefender

Schwerpunkt der neuen FluBot-Angriffe sind vor allem europäische Länder, so taucht der Spitzenreiter der letzten Kampagne, Australien (mehr dazu hier), kaum mehr auf. Deutschland liegt mit 37,39 % der beobachteten Angriffe an Platz eins vor Rumänien mit 31,55 % und Großbritannien mit 17,55 %. Dahinter liegen mit niedrigeren Anteilen Polen, Spanien, Schweden, Österreich, Finnland und Dänemark.

Zum Schutz könnten sich Smartphone-Nutzer laut Bitdefender (Website) Sicherheitslösungen, die FluBot und Social-Engineering-Attacken erkennen, auf mobilen Geräten installieren. Eine Abwehrfunktionalität, die Betrügereien erkennt und Smishing-Angriffe vereitelt, bevor die Nutzer überhaupt mit bösartigen Inhalten interagieren, biete zusätzlichen Schutz.ft

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/141337

Schreiben Sie einen Kommentar