Social Engineering: Angebliche Bank-Callcenter machen Dyre-Wolf-Trojaner hochgefährlich

IBM X-Force ist einem noch laufenden Angriff von Computer-Kriminellen auf die Schliche gekommen – dabei seien mehr als eine Million US-Dollar von einzelnen Unternehmen erbeuteten worden. Der Clou: die Opfer fallen auf eine Kombination aus geschicktem Social Engineering (die Kriminellen geben sich als Callcenter-Mitarbeiter von Banken aus) plus bekanntem Trojaner herein. Ziel sind aber diesmal ausschließlich Unternehmen, bestätigen die Sicherheitsforschern von IBM.

Die Operation, die von den Sicherheitsforschern auf den Namen „Dyre Wolf“ (Dänisch: Teurer Wolf) getauft wurde, setzt neben der bereits bekannten Dyre-Malware auf Social Engineering: So rufen die Kriminellen bei Unternehmen an und geben sich als genau die Callcenter-Mitarbeiter der Bank aus, bei der der jeweilige Kunde seine Konten führt.

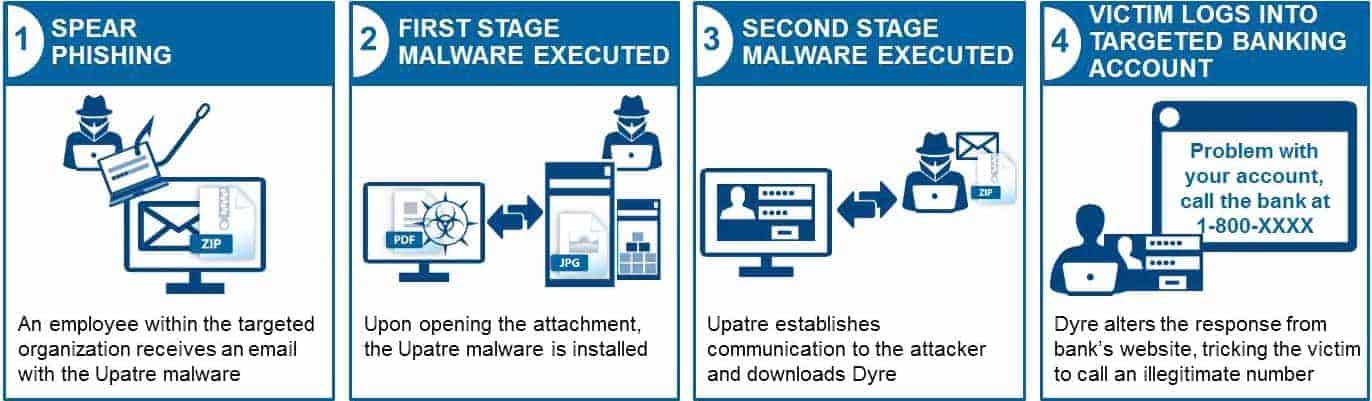

Vor “Dyre Wolf” kommt “Upatre” per Spam-Mail

Schon im Oktober 2014 berichteten Mitarbeiter des IBM Tochterunternehmens Trusteer über einen enormen Anstieg bei den mit der Dyre-Malware infizierten Systemen: Sprunghaft stieg die Zahl von 500 auf fast 3.500 an. Seine starke Verbreitung verdankt Dyre einem Mechanismus, bei dem zunächst eine zweite Malware namens Upatre großflächig über Spam-Mails an die Opfer versendet wird. Nach dem Öffnen eines präparierten Anhangs in der fingierten Mail wird Dyre automatisch auf dem infizierten System installiert.

Fast schon Spear-Phishing: Kriminelle kennen die Kontoverbindung der Bankkunden

Sobald Dyre ein System infiziert hat, leitet es Mitarbeiter von Unternehmen auf eine fingierte Website, wenn diese über ihren Internet-Browser auf die Online-Präsenz der hauseigenen Bank zugreifen wollen. Dort wird der Nutzer, unter dem Vorwand technischer Schwierigkeiten, aufgefordert, sich telefonisch an einen Servicemitarbeiter zu wenden. Hinter der angezeigten Telefonnummer stecken dann die Hacker, die so raffiniert sind, dass sie genau wissen, wann ein Opfer anruft und als welche Bank sie sich ausgeben müssen. Damit bringen sie die ahnungslosen Mitarbeiter dazu, die Kontoinformationen und Zugangsdaten ihres Arbeitsgebers preiszugeben.

Sobald das Opfer den Hörer auflegt, haben die Kriminellen die Transaktion bereits abgeschlossen und Geld über mehrere Banken und Länder hinweg auf ihr eigenes Konto überwiesen. Die vielen Stationen, die das Geld weltweit durchläuft, erschwert die Rückverfolgung. Um ihre Spuren weiter zu verwischen, starten manche Kriminelle im Anschluss an die erfolgreiche Überweisung eine DDoS-Attacke auf die IT-Systeme des bestohlenen Unternehmens. Dabei werden die Server mit einer großen Anzahl von Anfragen überlastet und gezielt lahmgelegt. IBM vermutet, dass es sich dabei um ein Manöver handelt, um von dem Geldtransfer abzulenken.

Das schwächste Glied ist heute fast immer der Mitarbeiter

Dyre Wolf zeigt einmal mehr: Die IT-Abwehrkette von Organisationen ist immer nur so stark wie ihr schwächstes Glied – und dieses Glied sind häufig die Mitarbeiter. Das bestätigt auch der IBM Cyber Security Intelligence Index, aus dem hervorgeht, dass bei rund 95 Prozent aller Cyberangriffe irgendeine Art von menschlichen Versagen einkalkuliert wird. Viele Angreifer verlassen sich auf jemanden, der auf einen präparierten Link in einer E-Mail klickt oder einen infizierten Anhang herunterlädt und es ihnen so im besten Fall ermöglicht, Millionen zu stehlen, ohne dass das Opfer etwas davon merkt.

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/12545

Schreiben Sie einen Kommentar