160 Mio. Dollar bei Krypto-Händler Wintermute gestohlen

Certik

Der in London ansässige Krypto-Market-Maker Wintermute, der an verschiedenen Börsen Liquidität bereitstellt, hat im DeFi-Geschäftsfeld umgerechnet rund 160 Mio. US-Dollar an Cyberkriminelle verloren. Anders als bei den letzten großen Hacks im Zusammenhang mit Smart Contracts ist der Fehler diesmal nicht in der Vertragsimplementierung zu suchen.

Wintermute ist an zahlreichen Börsen für Central und Decentral Finance (CeFi / DeFi) tätig und betreibt darüber hinaus noch außerbörsliche Aktivitäten. CEO Evgeny Gaevoy gab am Dienstag bekannt, dass im DeFi-Geschäftsfeld mehr als 160 Millionen US-Dollar in verschiedenen Kryptowährungen gestohlen wurden. Die beiden anderen Geschäftsbereiche seien nicht betroffen, auch die Existenz des Unternehmens sieht er nicht in Gefahr, da man weiterhin über Finanzmittel in doppelter Höhe des entwendeten Betrags verfüge – also in der Größenordnung von 320 Millionen Dollar. Nach eigenen Angaben handelt die Plattform weltweit mit mehr als 5 Mrd. Dollar pro Tag. Es sei allerdings damit zu rechnen, dass der Betrieb in den kommenden Tagen gelegentlich gestört sein könnte.Privater Wallet-Schlüssel gehackt

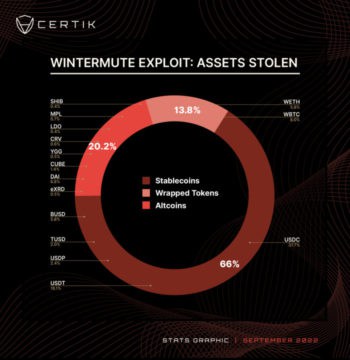

Die Security-Experten von Certik, einer Plattform, die sich auf die Sicherheit von Krypto-Börsen und -Plattformen fokussiert, konnte den Wintermute-Hack auf eine Wallet zurückführen, die einen bösartigen Smart Contract installiert hat. Den zugehörigen privaten Schlüssel der Wallet hätten die Hacker entweder erbeutet oder per Brute-Force-Attacke rekonstruiert.

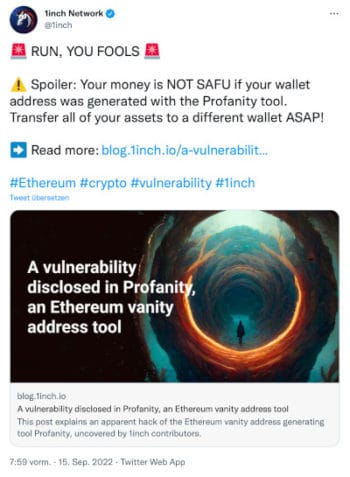

Letzteres ist durchaus plausibel, da die Wallet-Adresse über das Vanity-Adress-Tool Profanity erzeugt wurde, das einen schweren Sicherheitsfehler aufweist. Der Autor des Tools war im Januar auf das Problem aufmerksam gemacht geworden und hatte die Entwicklung daraufhin eingestellt. Das Problem liegt in der Methode, wie Profanity einen zufälligen 32-Bit-Vektor als Ausgangspunkt für das Erzeugen von 256-Bit-Schlüsseln nutzt. Offensichtlich hatte sich unter den Nutzern nicht herumgesprochen, dass die damit erzeugten Wallets unsicher sind und aus dem Verkehr gezogen werden müssten. Bis heute sind wahrscheinlich zahllose Krypto-Geldbörsen potenziell angreifbar.

Dass die Lücke ausgenutzt wird, war bereits im vergangenen Sommer aufgefallen. Mitarbeiter von 1inch.com, einem Aggregator von Kursinformationen an DeFi-Kryptobörsen, erhielten im Juni 2022 die Nachricht, dass fünf verschiedene Deployer aus unterschiedlichen Projekten denselben Airdrop beanspruchten. Die Nachforschungen zogen sich über mehrere Wochen hin. Sie mündeten in einen Proof-of-Concept-Code, der es ermöglichte, aus dem öffentlichen Schlüssel einer von Profanity erzeugten Wallet per Brute-Force-Berechnungen den privaten Schlüssel zu rekonstruieren – in etwa der gleichen Zeit, die es gedauert hatte, die Vanity-Adresse zu erzeugen.

Fremdgelder per Smart Contract eingesammelt

Am 15. September gaben die 1inch-Mitarbeiter auf Twitter eine Warnung heraus, in der sie die Gefahr eines Hacks öffentlich machten. Bereits am gleichen Tag wurde die gehackte Wallet erstmals für einen Diebstahl bei Wintermute genutzt, bei dem 3,3 Millionen Dollar erbeutet wurden. Wie die Recherchen von Certik ergaben, wurde mit der gehackten Wallet am 20. September ein böswilliger Vertrag erstellt sowie 2 ETH übertragen. Desweiteren konnten die Sicherheitsexperten feststellen, dass die Wallet zuvor mit einer privilegierten Funktion von Wintermute gearbeitet hatte.

Diese Funktion wurde auch nach dem Hack aufgerufen. In Kombination mit dem böswilligen Smart Contract führte dies dazu, dass Gelder auf diesen umgeleitet und der Wallet gutgeschrieben wurden. Details dazu finden sich im Certik-Blog. Die Beute wurde später größtenteils auf den Liquiditätspool „3Crv“ von Curve Finance verschoben, um ein Einfrieren der gestohlenen Token zu erschweren.

Die Betreiber der Wintermute-Plattform hoffen nun offensichtlich, dass die Hacker die gestohlenen Krypto-Assets zurückgeben –ähnlich wie beim Poly-Network-Hack (IT-Finanzmagazin berichtete), bei dem 611 Mio. Dollar abgeflossen und schließlich wieder zurücktransferiert wurden. Man sei bereit, die Aktion als „White Hack“ zu behandeln – sprich: als Demonstration zur mangelnden Datensicherheit, ohne kriminelle Absicht. hj

Sie finden diesen Artikel im Internet auf der Website:

https://itfm.link/145900

Schreiben Sie einen Kommentar